Pourquoi surveiller le flux de vos courriels à l'aide des rapports DMARC ?

La surveillance de votre flux des courriels sortant à l’aide des rapports DMARC (Domain-based Message Authentication, Reporting, and Conformance) est essentielle pour garantir la sécurité de votre domaine, protéger votre réputation et assurer la délivrabilité de vos courriels.

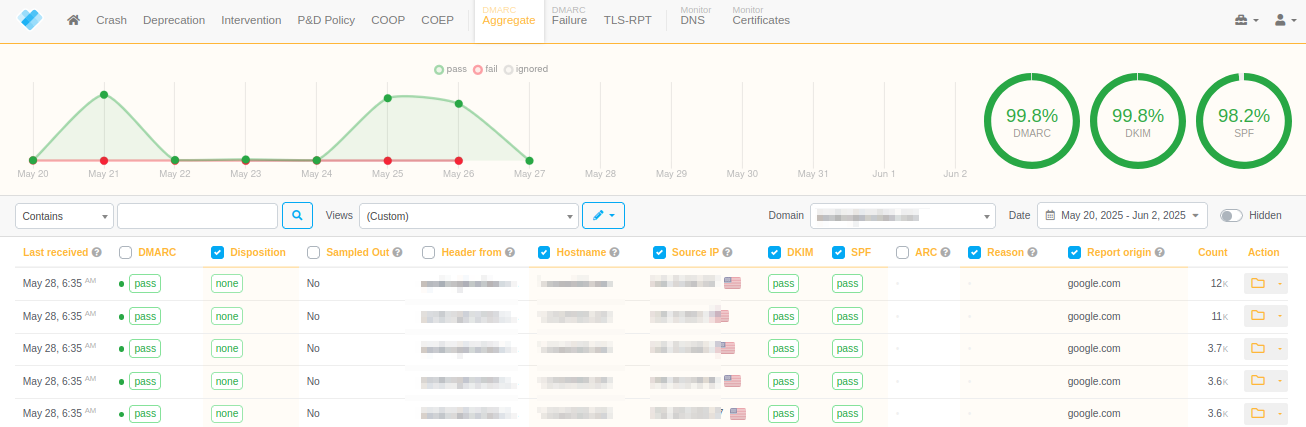

DMARC, combiné avec SPF (Sender Policy Framework) et DKIM (DomainKeys Identified Mail), permet de vérifier l’authenticité des courriels envoyés depuis votre domaine.

Voici des exemples concrets illustrant l’importance de la surveillance via DMARC pour identifier et résoudre les problèmes liés aux courriels

- Transition vers le DNS de Cloudflare : Nous avons récemment aidé un client dont la conformité des courriels a été compromise à la suite de la migration du DNS de son domaine vers Cloudflare, effectuée par des consultants web bien intentionnés. Le problème est survenu car la fonctionnalité de proxy de Cloudflare était activée, ce qui a affecté par inadvertance plusieurs enregistrements DNS critiques (par exemple, les enregistrements CNAME et A). Cette mauvaise configuration a entraîné une rupture de la conformité pour la principale méthode utilisée par le client pour communiquer avec ses clients.

- Détection de courriels non autorisées Une université a découvert, grâce aux rapports DMARC, que 30 millions de courriels étaient envoyés quotidiennement sous son nom de domaine à son insu. Cela était possible car sa politique DMARC était définie sur p=none, ce qui autorise l’usurpation de domaine. De nombreux consultants informatiques laissent la politique DMARC sur p=none, exposant ainsi les organisations à de tels risques.

- Protection de la réputation de votre domaine Une petite entreprise que nous avons accompagnée subissait une usurpation d’identité, ce qui a terni la réputation de son domaine. En conséquence, ses courriels légitimes étaient ignorés par certains fournisseurs de messagerie. Les rapports DMARC ont identifié ce problème comme une question de « politique interne du fournisseur », bien que le domaine ne figurait pas sur les listes noires publiques.

- Détection des changements de configuration dans les formulaires de contact « Aidez-nous ! Nous ne recevons plus les courriels de notre formulaire de contact. » Un nouveau développeur web avait modifié la configuration, faisant sortir les courriels d’une adresse IP non autorisée. Notre service de surveillance des courriels a détecté cette erreur, permettant une résolution rapide.

- Identification des problèmes avec les systèmes de tickets « Aidez-nous ! Notre système de tickets ne fonctionne plus. » La surveillance a révélé que les tickets étaient acheminés via un autre fournisseur et n’étaient pas signés avec DKIM, parmi d’autres problèmes. Cela nous a permis d’identifier et de corriger rapidement l’anomalie.

- Garantir la compatibilité avec les plateformes « Nous ne recevons plus les retours des clients via eBay/Shopify/XYZ. » La surveillance a montré que la plateforme n’acheminait plus le trafic via les adresses IP autorisées, entraînant des échecs de livraison des courriels.

- Prévenir la mise en quarantaine des courriels légitimes « J’ai envoyé 500 courriels et ils sont tous allés en quarantaine ! » La surveillance a révélé que ces courriels provenaient d’une nouvelle plateforme d’envoi non spécifiée dans l’enregistrement SPF du domaine, causant des problèmes de délivrabilité.

- Éviter les erreurs de configuration DNS « Notre dernière campagne de courriels a été rejetée par la plupart des destinataires ! » Notre service de surveillance DNS a détecté l’ajout d’un second enregistrement TXT (SPF) pour un nouvel outil de campagne. Avoir plusieurs enregistrements SPF n’est pas autorisé, et cette erreur a causé l’échec de la campagne.

- S’adapter aux nouveaux services d'envoi de courriels « Pourquoi tant de nos courriels sont-ils soudainement mis en quarantaine ? » Le domaine était initialement configuré pour utiliser Google Workspace comme expéditeur autorisé. Cependant, le client a commencé à utiliser Microsoft 365 sans mettre à jour la configuration. Notre service de surveillance des courriels a identifié ce problème, nous permettant d’autoriser Microsoft 365 et de rétablir la délivrabilité.

- Gestion des changements sporadiques d’adresses IP Des courriels sortants, auparavant conformes, ont été soudainement rejetés ou mis en quarantaine en raison de changements sporadiques dans les plages d’adresses IP utilisées pour l’envoi (non spécifiées dans l’enregistrement SPF). Ce problème est survenu après un changement de revendeur hébergeant le service sur Microsoft 365. De plus, certains fournisseurs, lors de problèmes majeurs ou de modifications d’infrastructure, envoient des courriels via des plages d’IP non répertoriées dans leur enregistrement include:leurdomaine SPF, ce que la surveillance a permis d’identifier.

- Réaction aux changements de politique des destinataires Un client nous a contactés car il ne parvenait pas à atteindre des domaines hébergés par Microsoft ni les contacts d’une grande banque de son pays. Après avoir renforcé sa politique DMARC (par exemple, p=quarantine ou p=reject), ses courriels ont été acceptés. La surveillance a révélé que Microsoft et la banque avaient renforcé leurs politiques de sécurité des courrielsl, un changement qui serait passé inaperçu sans les rapports DMARC.

- Dépassement de la limite de requêtes DNS pour SPF Un nouveau technicien, ignorant la limite de 10 requêtes DNS pour SPF, a ajouté un enregistrement include:quelquechose, rendant l’enregistrement SPF non conforme. La surveillance a détecté ce problème, évitant des échecs généralisés de délivrabilité.

- Résolution des problèmes avec les applications tierces Un client utilisant une application Shopify pour envoyer des rapports à ses clients, revendeurs et utilisateurs finaux a constaté que ces rapports ne provenaient plus des adresses IP spécifiées dans son enregistrement SPF et n’étaient pas signés avec DKIM. En raison de sa politique DMARC, ces courriels ont été rejetés. La surveillance a permis d’identifier et de corriger ce problème.

- Atténuation de l’usurpation lors de changements temporaires de politique Un client a laissé sa politique DMARC sur p=none pendant des modifications temporaires, ce qui a entraîné l’envoi de milliers de courriels usurpés par jour sous nom de domaine (visibles dans le champ RFC5322.From/En-tête From). Ces courriels, promouvant un groupe religieux, provenaient d’un réseau universitaire aux États-Unis. La surveillance a alerté le client de cette utilisation abusive.

- Gestion des plaintes liées à l’hameçonnage Un autre client avec une politique DMARC p=none a soudainement reçu des centaines de plaintes par jour, car son domaine était utilisé dans des campagnes d'hameçonnage. ****La surveillance DMARC a permis d’identifier et de résoudre ce problème rapidement.

- Détection des politiques internes des fournisseurs Les courriels d’un client, conformes aux normes SPF, DKIM et DMARC, disparaissaient lorsqu’ils étaient envoyés vers un domaine ou fournisseur spécifique. Les rapports DMARC ont révélé que le destinataire avait une politique interne de suppression de ces courriels, permettant au client de prendre des mesures correctives.

- Éviter les configurations SPF trop strictes Un client a modifié son enregistrement SPF pour utiliser un mécanisme -all (strict), ce qui a provoqué des échecs aléatoires d’authentification DKIM et la perte de courriels sortants (rejetés). La surveillance a identifié cette erreur de configuration, évitant d’autres pertes.

Conclusion

Les rapports DMARC et les services de surveillance des courriels offrent une visibilité essentielle sur votre écosystème des courriels vous permettant de détecter les activités non autorisées, de vous adapter aux changements de configuration et de préserver la réputation de votre domaine.

En surveillant proactivement vos paramètres SPF, DKIM et DMARC, cela aider a améliorer la délivrabilité des courriels, protéger votre organisation contre l’usurpation et d'hameçonnage, et éviter des perturbations coûteuses.